I sistemi industriali sono sotto attacco. Siemens, Rockwell, Schneider Electric, Advantech, Abb: i dispositivi di automazione più diffusi al mondo sono diventati uno dei target preferititi dagli attacchi informatici, che sfruttano le vulnerabilità dei singoli dispositivi per avere accesso alle reti che interconnettono macchine e linee di produzione. Secondo le più recenti analisi, nel 2022 il numero di intrusioni avvenute in ambiente Ot è superiore alle violazioni registrate nel tradizionale perimetro It. Insomma, l’Industry 4.0 e il suo combinato disposto edge-cloud ha proiettato la fabbrica nella dimensione del cybercrime. La produzione non è più un territorio incontaminato. Non esiste impresa a rischio zero.

Secondo l’ultimo cybersecurity report di Fortinet il 93% delle imprese manifatturiere-industriali ha subito un’intrusione negli ultimi 12 mesi. Le conseguenze più comuni? Fermi di produzione, mediamente di giorni od ore, e perdita di dati. Pioniere della cybersecurity, con i suoi firewall la multinazionale americana Fortinet ha creato un impero da 4,5 miliardi di dollari. È al vertice della classifica mondiale dei pure player per prodotti soluzioni e servizi di cybersecurity. Il ceo Ken Xie ha detto che entro il 2025 il fatturato arriverà a 10 miliardi. Una scommessa ben ponderata, considerato che in soli tre anni, dal 2019 a oggi, si è già raggiunto un raddoppio del giro d’affari. Il motore di questa crescita? «La domanda per mettere in sicurezza le reti Ot e il cloud, afferma Carlo Forneris, principal system enginneer di Fortinet. Uno dei motivi per cui gli attacchi informatici sono in aumento è noto. Siamo nell’era delle macchine connesse. La fabbrica è una partizione internet ed è integrata ai sistemi It e al cloud. Una condizione che comporta un’estensione della superficie di attacco». Come creare un efficace piano di difesa per minimizzare i rischi del cybercrime? Quali i modelli per evitare downtime e fermi di produzione?

Ecco le riflessioni emerse dall’incontro di Industria Italiana con Fortinet.

Fortinet, la network security a protezione dell’intera superficie di attacco in ambienti It e Ot

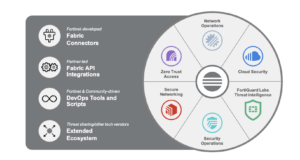

Fondata all’inizio degli anni duemila da Ken Xie e Michael Xie, Fortinet ha il suo quartier generale a Sunnyvale, in California. Quotata al Nasdaq, capitalizzazione di 37 miliardi di dollari, fornisce soluzioni di sicurezza a grandi aziende e pmi, a service e cloud provider. Gartner l’ha inserita tra le aziende più visionarie della cybersecurity. Sicurezza di rete, dell’infrastruttura It e Ot, edge e cloud, protezione degli endpoint, un’offerta a 360 gradi che permette di sviluppare un’azione di efficace contrasto al cybercrime. «La piattaforma Fortinet Security Fabric consente a tutti i dispositivi di sicurezza di lavorare come una soluzione integrata, automatizzata e collaborativa», afferma Forneris. Riguardo alla sicurezza Ot, il messaggio che Fortinet rivolge ai responsabili di stabilimento e produzione è chiaro: evitate l’errore commesso da molte organizzazioni durante l’implementazione della sicurezza informatica in ambienti It scegliendo un mix di soluzioni best-of-breed che operano in modo isolato, a silos; solo attraverso una vera orchestrazione e una infrastruttura integrata e centralizzata è possibile sfruttare al meglio il potenziale della cybersecurity.

Segmentazione e micro-segmentazione, la regola aurea per un piano di cybersecurity

Conoscere i dispositivi connessi, i flussi dati che vengono generati e le possibili vulnerabilità. «Il percorso verso la cybersecurity non può che partire da un assessment per aumentare la visibilità del parco installato», dice Forneris. Importante è poi progettare la rete con una logica di segmentazione: identificare e raggruppare le diverse tipologie di oggetti, per funzione o applicazione, e implementare con i firewall tutta una serie di regole di network security per isolare i diversi segmenti dello shop floor, in modo che tra loro non vi sia alcun punto di contatto, se non quello voluto. Ci si può spingere verso un’architettura ancora più estrema che prevede la creazione di micro-segmenti per tutti i componenti di un singolo dispositivo o, in un’accezione più ampia, di una macchina o di un impianto, facendo in modo che ciascuno di essi sia contenuto all’interno di uno spazio limitato. Come spiega Forneris, «Si isola quel componente in modo tale che un eventuale attacco possa essere circoscritto all’interno di un’unica micro-porzione della rete. Segmentazione e micro-segmentazione servono per attuare delle misure di contenimento del malware. Le funzionalità base del firewall sono state arricchite con capacità di ispezione sul traffico Ot generato dai protocolli industriali».

Virtual patching e security gateway, come mettere in sicurezza l’automazione industriale

L’endpoint, il punto terminale di un’applicazione, è l’oggetto più difficile da proteggere in ambito industriale. «Nel mondo Ot non si possono installare componenti software, è pressoché impossibile, fatto salvo per quelli che sono i pc cui sono agganciati dei dispositivi di controllo». Plc, sensori, sono infatti oggetti che hanno firmware proprietari. In linea generale la logica di protezione è quella che risponde ai principi della network security, puntando al contenimento del singolo oggetto attraverso le funzionalità presenti nei security gateway deputati all’ispezione del traffico dati. È su queste componenti che si può applicare il virtual patching, mettendo in sicurezza i singoli prodotti dell’automazione industriale di cui si conoscono le vulnerabilità note. «L’engine dell’intrusion prevention system è in grado di intercettare tentativi di sfruttamento delle vulnerabilità presenti sui dispositivi/applicazioni industriali impedendo lo sfruttamento delle stesse da parte di un malintenzionato, afferma Forneris. In questo caso si è in grado di bloccare quel particolare pacchetto dati isolandolo dal flusso dati della rete Ot. «La nostra attenzione – aggiunge Forneris – è poi focalizzata nel portare sul mercato sistemi e appliance di tipo rugged, concepiti per essere resistenti e idonei ad essere installati in ambienti industriali, montabili, per esempio, su quadri elettrici, in grado di convivere in ambienti polverosi, a vibrazioni, campi magnetici e alte temperature, idonei per essere utilizzati in ambienti critici».

Prevenire senza compromettere la business continuity. Cybersecurity a salvaguardia della produttività

Utilizzando il virtual patching non è necessario intervenire direttamente sul dispositivo per effettuare gli update del firmware dello stesso. «In questo caso, pur non essendo stati aggiornati all’ultima release, innesco un meccanismo di security che mi permette di mettere in sicurezza quel dispositivo, dice Forneris. Allo stesso tempo metto il vendor nella condizione di pianificare il rilascio di nuovi prodotti con una configurazione che integra la correzione di quella vulnerabilità che ho protetto con una virtual patching. Una logica di difesa che mi permette di reagire immediatamente senza andare a mettere le mani direttamente sull’ambiente produttivo, che è quell’attività che solitamente spaventa il responsabile di produzione. Per loro, dice Forneris, vale sempre una regola su tutte: mai installare qualcosa che metta a rischio la produttività poiché nel manifatturiero la priorità è la business continuity. Nessuno è a rischio zero. Gli attacchi ci saranno, dobbiamo minimizzare i rischi e avere la più alta capacità di reazione in modo da risolvere i problemi man mano che si presentano attacchi zero day che sfruttano vulnerabilità ancora non dichiarate. Chi vuole sviluppare piani di difesa ancora più sofisticati può poi affiancare ai nostri sistemi di security le soluzioni di analisi comportamentali di partner certificati all’interno del Fabric Ready Program».

Soluzioni e servizi per grandi aziende e pmi. Soc e sistemi di Security Information & Event Management

Le soluzioni di sicurezza di Fortinet sono in grado di identificare un exploit, vale a dire il codice con cui è possibile sfruttare una vulnerabilità di un sistema, isolando la parte contaminata, procedendo a una sua messa in sicurezza. Ma solo le grandi aziende possono disporre di un Soc, Security Orchestration Center, di un team di persone che monitori costantemente il traffico, i log e tutti gli eventi critici generati dall’infrastruttura ed evidenziati dai sistemi di sicurezza attraverso meccanismi che permettono di avere una visibilità semplificata di quelle che sono le problematiche che stanno accadendo nella rete. «Per le pmi la security è un servizio che tipicamente viene dato in outsourcing a una terza parte, un partner esterno che gestisce un Siem (Security Information & Event Management system) condiviso con più clienti, racconta Forneris. Si è così nella condizione di essere più efficaci nella prevenzione poiché si ha possibilità di fare correlazione tra più eventi. Si scopre che è in corso un attacco presso un’azienda che ha in utilizzo un certo dispositivo? Bene, si individuano quali altri clienti hanno installato quel dispositivo avvisandoli di quanto sta succedendo, suggerendo loro di intraprendere le azioni adeguate per mettere in sicurezza quel dispositivo per la vulnerabilità che si è evidenziata. In definitiva, dice Forneris, i partner Fortinet diventano dei veri e propri consulenti per le pmi offrendo sotto forma di servizio il monitoraggio del livello di security dei dispositivi installati»

Sviluppare la cybersecurity attraverso l’ecosistema di partner globali e locali

Fortinet dispone di un team e di ricercatori i quali da anni analizzano i protocolli industriali. «Identificano le vulnerabilità dei vari prodotti, integrando le rispettive signature nei security gateway, che saranno così in grado di riconoscere delle anomalie nello scambio dati che avviene tra le componenti di automazione industriale, siano esse plc, reti scada e quant’altro», dice Forneris. L’analisi del traffico permette di riconoscere le varie tipologie di chiamate, le variabili di funzioni che vengono utilizzate all’interno di un protocollo, rilasciando nuove signature per i dispositivi che vengono sviluppati dai vendor di automazione, dando loro l’opportunità di poter applicare quel tipo di controlli di security per proteggere il traffico nel mondo industriale. I FortiGuard Labs individuano le varie di tipologie di attacco. Importante la partnership con i vendor inclusi nel Fabric Ready Program affinché i loro prodotti possano essere certificati per lavorare insieme alla tecnologia di security di Fortinet. Alcuni Ot vendor si avvalgono della possibilità di integrare delle virtual machine, ovvero la versione software delle appliance di security Fortinet, all’interno di loro dispositivi, switch o altro, che diventano così delle componenti di automazione industriale con embedded la security Fortinet. «Il nostro modello di go to market è fondato sulla vendita indiretta, dice Forneris, attraverso global e local system integrator che portano le nostre soluzioni nell’ambiente d’impresa. E’ sempre più importante ampliare ed estendere l’ecosistema di partner con attività di formazione rivolte a system integrator e solution provider del mondo industriale, dice Forneris.

I driver degli investimenti in cybersecurity? Aumento dell’awareness, certificazioni e normative di settore

«Quando le aziende si renderanno conto che la sicurezza nel mondo Ot non è solo un articolo da giornale ma una effettiva necessità la spesa in security non verrà più considerata un’opzione», afferma Forneris. E poi le normative. A breve dovrebbe essere rilasciata una direttiva macchina che prescrive i requisiti minimi di sicurezza. Una certificazione che permetterà ai fornitori di essere selezionati in base a principi standard di cybersecurity. «I fornitori di automazione si sono già avviati su questa strada, introducendo per esempio nei gateway Iot meccanismi di crittografia e autenticazione dei flussi dati», dice Forneris. È sufficiente? «No, occorre comunque che vengano affiancati da sistemi di security, ma è un primo passo.

I vincoli a una maggiore diffusione della cybersecurity non sono tecnologici, ma di conoscenza e competenza, aggiunge Forneris. E’ necessario fare formazione alle persone che arrivano dal mondo industriale. Fare loro capire come funzionano determinati protocolli e quali sono i rischi che si corrono quando le applicazioni si spostano verso internet. Certo, rimane un problema di fondo. Mentre il refresh di prodotti It è di 3, 5 anni, nell’Ot è di 10 o addirittura 15 anni. Non sarà facile avere tutti i sistemi Ot sempre aggiornati alle ultime release. Attaccanti e cybercrime corrono molto più veloci all’evoluzione dell’hardware».