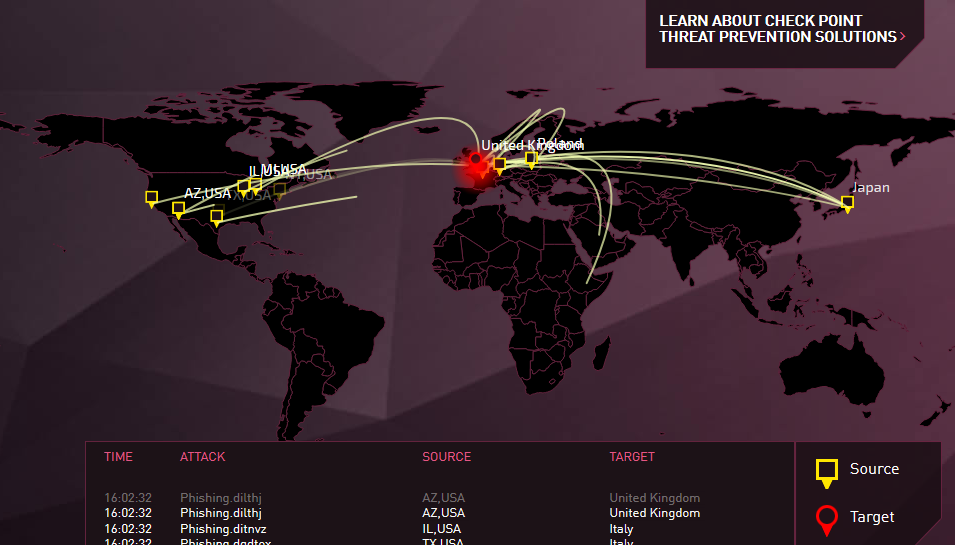

La divisione di threat intelligence di Check Point Software Technologies ha reso disponibile il suo ultimo Global Threat Index per il mese di luglio. Emotet continua a essere il malware più diffuso e utilizzato dai cyber-criminali, nonostante una riduzione del suo impatto pari al 50% a livello globale rispetto al mese precedente. Anche in Italia, Emotet si riconferma al numero uno registrando un impatto di quasi il 13%. Dopo aver raggiunto il picco a livello mondiale in termini di impatto lo scorso mese, Emotet sta tornando ai suoi numeri abituali e continua a essere il malware più diffuso. Probabilmente la fase di picco è terminata a causa delle vacanze estive, come già accaduto in passato. Nonostante questo, Emotet aggiunge nuove funzionalità e aggiorna le proprie capacità, per esempio lo sviluppo di un modulo capace di rubare i dati delle carte di credito, e alcuni miglioramenti apportati al suo sistema di diffusione.

Luglio ha anche visto Snake Keylogger, un malware che ruba le credenziali, scendere dal terzo all’ottavo posto. In giugno, Snake Keylogger si era diffuso attraverso documenti Word maligni, quindi la sua minor diffusione potrebbe essere dovuta in parte alla recente conferma di Microsoft che bloccherà di default le macro. Al terzo posto, sia a livello mondiale sia a livello italiano, si è piazzato invece Xmrig, un software cpu open-source utilizzato per estrarre criptovaluta – il che indica che i cyber-criminali cercano innanzi tutto i soldi, al di là di qualsiasi altra dichiarazione che possano fare in merito a motivazioni più alte come l’attivismo. Malibot, che ha fatto la sua comparsa per la prima volta nel report dello scorso mese, resta una minaccia per gli utenti di app di mobile banking perché continua a essere il terzo malware mobile più diffuso nel mondo.

«Emotet continua a dominare le nostre classifiche mensili», ha dichiarato Maya Horowitz, vp research presso Check Point Software. «Questo botnet si evolve continuamente per mantenere costante la sua persistenza e la sua capacità di evasione. I suoi ultimi sviluppi gli permettono di rubare le credenziali delle carte di credito, il che significa che aziende e utenti individuali devono prestare grande attenzione quando fanno acquisti online e inoltre, con Microsoft che conferma di voler bloccare le macro di default, attendiamo di vedere in che modo malware come Snake Keylogger riusciranno a cambiare le loro tattiche».

Cpr ha anche rivelato che questo mese “Web Server Exposed Git Repository Information Disclosure” è la vulnerabilità più comunemente sfruttata, che colpisce il 42% delle aziende in tutto il mondo, seguita da vicino da “Apache Log4j Remote Code Execution,” con un impatto del 41%. “Web Servers Malicious URL Directory Traversal” è rimasta al terzo posto, con un impatto a livello globale del 39%.

Le tre vulnerabilità più sfruttate del mese di luglio nel mondo e in Italia:

Emotet continua a essere il malware più diffuso con un impatto del 7% sulle organizzazioni a livello globale. Questo è seguito da Formbook che ha un impatto del 3% e poi da Xmrig, con un impatto del 2%.

- Emotet è un trojan avanzato, auto-propagante e modulare. Una volta usato come banking trojan, ora viene utilizzato come distributore di altri malware o campagne dannose. Utilizza più metodi per mantenere la propria forza e tecniche di evasione per evitare la detection. Inoltre, può diffondersi attraverso e-mail spam contenenti allegati o link dannosi.

- Formbook è un infostealer che colpisce il sistema operativo Windows ed è stato identificato per la prima volta nel 2016. Viene immesso sul mercato come Malware-as-a-Service (MaaS) nei forum di hacker underground per le sue efficaci tecniche di evasione e il suo prezzo relativamente basso. FormBook è in grado di prelevare le credenziali da diversi browser web, raccogliere screenshot monitorare e registrare sequenze di tasti, e può scaricare ed eseguire file in base agli ordini del suo C&C

- Xmrig è un software cpuopen-source utilizzato per estrarre criptovaluta Monero. I cyber criminali spesso abusano di questi software open-source integrandoli nei loro malware per effettuare azioni illecite di mining sui dispositivi delle vittime.

Emotet è, come anticipato, al primo posto anche in Italia con un impatto di quasi il 13%, seguito da Blindingscan e da Xmrig. Mentre Blindingscan ha colpito oltre il 6% delle organizzazioni nel nostro paese, Xmrig ha registrato un impatto di quasi il 3%. Da segnalare che Blindingscan, trojan ad accesso remoto (Rat), pericoloso per le sue funzioni integrate che permetterebbero all’aggressore diverse capacità d’azione sul sistema della vittima, si era già fatto conoscere nel nostro paese lo scorso novembre registrando in quel periodo un impatto del 10% sulle organizzazioni locali.

I settori più colpiti nel mese di luglio nel mondo e in Italia:

Quello dell’istruzione/ricerca è ancora il mercato più preso di mira a livello mondiale, seguito dal settore governo/militare e dagli Internet Service Providers/Managed Service Providers.

- Istruzione /Ricerca

- Governo/Militare

- Isp/Msp

In Italia, invece, la classifica vede al primo posto il settore dell’istruzione/ricerca, seguito dal mercato dei fornitori di software e dal settore governo/militare.

- Istruzione/Ricerca

- Vendor Software

- Governo/Militare

Per scaricare il Global Threat Index clicchiamo qui