Difendere un sistema informativo aziendale è un compito sempre più complicato. Se una volta il lavoro consisteva nel tenere lontane le minacce da un perimetro ben definito, costituito magari solo da un Ced o poco altro, oggi ci si trova a salvaguardare dati sparsi fra storage on premise, cloud ibridi e client mobili di ogni tipo connessi da remoto tramite reti non sicure.

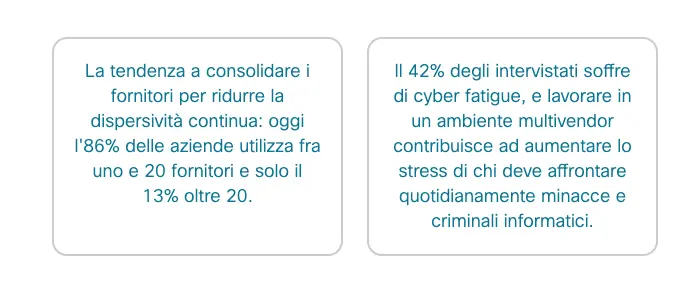

A complicare ulteriormente le cose, gli attacchi si stanno moltiplicando in frequenza e crescendo in efficacia, rendendo il lavoro dei Ciso ancora più critico. Per proteggere adeguatamente le risorse informatiche dai vari tipi di attacchi, è necessario utilizzare diversi strumenti, e orchestrarli per non lasciare “buchi” nei quali possano infiltrarsi malware, gruppi di cybercriminali eccetera. Da un recente rapporto di Cisco sulla sicurezza in azienda vista dalla parte dei Ciso (ne abbiamo parlato qui) emerge chiaramente che la “cyber fatigue” prodotta da questa eccessiva complessità aumenta il livello di stress dello staff di cybersecurity, cosa che può portare a compiere qualche errore che si rivelerebbe molto critico per l’azienda.

Senza dimenticare che l`epidemia Covid-19 accelera sì il processo di digitalizzazione, ma in questo modo introduce nuovi rischi cibernetici. Sono più esposte “le persone e le imprese che in passato facevano ricorso alla rete in misura modesta”. È quanto emerge dall’articolo “La sicurezza cibernetica ai tempi del Covid-19”, curato dal Gruppo di coordinamento per la sicurezza cibernetica Banca d’Italia-Ivass. “La pandemia di Covid-19 sta accelerando la digitalizzazione delle economie. Per combattere il contagio è necessario il distanziamento sociale: la scuola, il lavoro e la socialità si spostano online; cresce la fruizione di servizi in modalità remota, anche in campo bancario e assicurativo. Questa trasformazione rimarrà a emergenza finita, con effetti positivi: più digitalizzazione può significare più produttività, meno inquinamento, più agevole conciliazione tra vita e lavoro. Aumenta contestualmente il rischio di attacchi informatici”, si legge nell’articolo. Sono particolarmente esposte “le persone e le imprese che in passato facevano ricorso alla rete in misura modesta e non sempre sono consapevoli delle insidie del mondo digitale”.

La soluzione Cisco

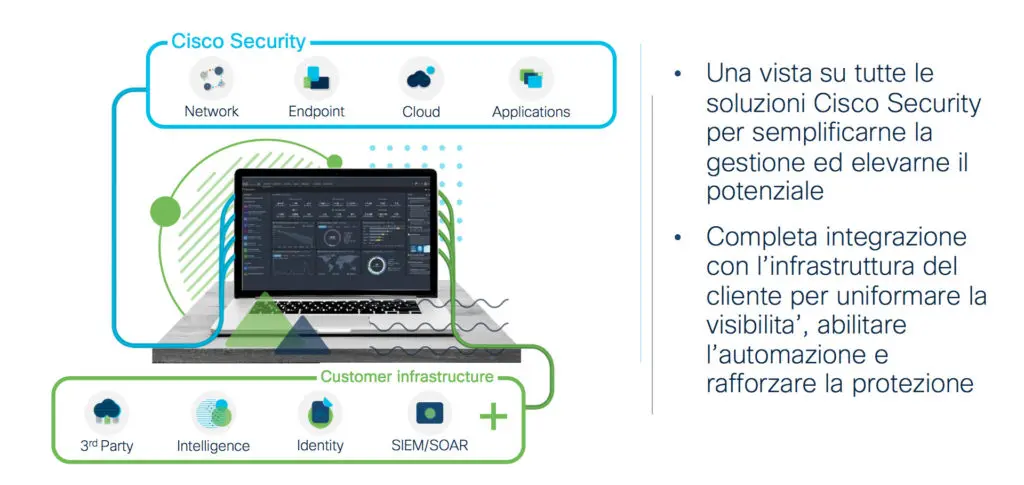

La nuova piattaforma SecureX di Cisco, che verrà lanciata ufficialmente a giugno, è stata concepita proprio per ridurre la complessità della cybersecurity aziendale, e consentire quindi una migliore risposta alle minacce. SecureX è una piattaforma cloud che fornisce allo staff di cybersecurity un’interfaccia e una visione unificata di tutta l’architettura di sicurezza implementata in azienda. Lo staff ha quindi a disposizione un unico cruscotto di controllo e comando da dove sorvegliare il sistema, prendere decisioni e operare azioni di contrasto agli attacchi. Infatti la piattaforma include fra l’altro capacità di analisi di minacce sconosciute e di controllo delle violazioni delle policy aziendali. Infine, SecureX è in grado di gestire la ricerca di minacce tramite il servizio Cisco Talos, e può prendere iniziative di contrasto degli attacchi, riducendo la mole di lavoro dello staff. Essendo la semplicità fondamentale nell’assicurare la protezione dei processi di digital transformation, Cisco ha deciso di includere la piattaforma SecureX in tutti i prodotti della linea Cisco Security. Scorrendo rapidamente le specifiche di SecureX, è inevitabile paragonarlo a soluzioni di tipo Siem (Security Information and Event Management, soluzioni di gestione eventi e informazioni di sicurezza), che si stanno diffondendo proprio nelle aziende che hanno problemi di complessità nel segmento cybersecurity. Tuttavia, ci sono delle differenze, tanto che Cisco non propone SecureX come Siem. In particolare, lo scopo ultimo di SecureX è diverso da quello per cui tipicamente viene installato un Siem.

«Essendo una piattaforma che lavora sugli eventi di sicurezza e ingloba anche strumenti di terze parti, è naturale paragonarlo a un Siem – puntualizza Fabio Panada, Senior Security Consultant in Cisco – Ma non lo è. Non è uno strumento, ma una piattaforma di security automation. In parte SecureX può fare attività che svolge anche un Siem, ma l’obiettivo non è tanto di archiviare dei log degli eventi, ma aiutare i clienti a gestire in maniera automatica la correlazione degli eventi di sicurezza. Quindi non solo evidenziare – come potrebbe fare un Siem – che c’è un evento di sicurezza particolare a cui dare attenzione, perché le informazioni arrivano da più sorgenti, ma una volta che ho evidenza di questo evento eseguire delle azioni, anche in automatico. Quindi per esempio creare una segnalazione di incidente sulla piattaforma di incident management, mandare una mail a chi gestirà l’incidente, attivare un blocking – quindi azioni anche di enforcement – sul firewall o su altre piattaforme. Quindi eseguire anche azioni che normalmente un Siem non fa. E questo facilita la gestione al cliente. D’altro canto, il Siem è molto usato per fare log management, alcuni clienti hanno esigenze di tenere log per un certo periodo di tempo, a seconda del settore ci sono delle normative che richiedono questo, ci possono essere motivi forensi, o di analisi a posteriori. SecureX invece cerca di gestire gli incidenti in maniera automatica, cerca di correlare e fare enforcement, ma non fa log management». Per molti versi, dunque, SecureX somiglia più a certe architetture più recenti ed evolute dei Siem che vanno sotto il nome di Soar, Security Orchestration Automation and Response. E che sono, di fatto, un’evoluzione del Siem, rispetto al quale puntano più sull’automazione dei sistemi di sicurezza, sulla loro gestione, e sulla possibilità di automatizzare la risposta agli incidenti.

Le caratteristiche di SecureX

Negli ultimi tre anni, Cisco ha intensificato i suoi sforzi nel settore della cybersecurity, creando un portfolio di prodotti e servizi che vanno dal Cisco Threat Response al single sign on, ai sistemi di condivisione sicura dei dati tra macchine on premise e on cloud e via discorrendo. Il moltiplicarsi degli strumenti, e il conseguente aumento della complessità di gestione, ha innescato la riflessione che ha portato alla piattaforma, la quale presenta alcune interessanti peculiarità. A partire dalla visibilità unificata: SecureX infatti “vede” tutte le componenti dell’arsenale di sicurezza di un’azienda, sia che si tratti di prodotti Cisco che di terze parti. Ed è in grado di fornire misure di vari Kpi, oltre a feed delle attività e, ovviamente, rilevamento di minacce. Particolarmente interessante il fatto che fra le misure che SecureX fornisce ci siano parametri come il tempo medio di rilevamento della minaccia, il tempo medio di remediation, la durata totale dell’incidente, e altri che sono disponibili grazie alle complete funzionalità di gestione degli eventi che sono implementate in modo nativo nella piattaforma. Questa gestione permette per esempio di assegnare un incidente, tracciarlo fino alla conclusione e aggiungere mano a mano informazioni rilevanti che dovessero essere acquisite durante l’investigazione dell’evento.

Altra peculiarità è il sistema di automazione degli interventi. SecureX offre funzionalità complete di orchestrazione e automazione multidominio utilizzando un approccio no-code o low-code e un’interfaccia intuitiva di tipo drag and drop per offrire funzionalità di playbook, o manuale di strategie – una sorta di database di “ricette” pronte, scalabili e ad alte prestazioni, composte di sequenze di operazioni automatiche e predisposte per le varie situazioni dove necessiti l’intervento di sicurezza. Le funzionalità di orchestrazione e automazione di SecureX utilizzano degli “adattatori” che consentono agli utenti di orchestrare rapidamente e facilmente attraverso Security, Networking, IoT, Cloud, Collaboration e Data Center. SecureX ha già decine di adattatori in questi domini e altri nuovi continuano ad aggiungersi. E non solo per prodotti e strumenti di Cisco.

«In caso di interazione con strumenti di terze parti, ci sono varie modalità che possiamo sfruttare – conferma Panada – Abbiamo la possibilità di raccogliere in modo correlato gli eventi generati da strumenti di terze parti: un firewall di un competitor, una soluzione di threat intelligence eccetera. Sono integrazioni fatte via Api, via script, o ancora attraverso piattaforme già esistenti messe a disposizione sia da Cisco che dal vendor terza parte. Il processo per creare le integrazioni normalmente prevede una collaborazione fra Cisco e i vendor di terze parti. In alcuni casi l’integrazione è stata scritta da Cisco e certificata dall’altro vendor. Altre volte è successo il contrario. L’operazione è favorita dal fatto che sia Cisco, sia molti altri vendor lavorano con piattaforme aperte. La maggior parte delle volte si utilizzano per la realizzazione delle integrazioni Api o meglio Rest Api (Representational State Transfer Api, una tipologia di Api che risponde a una serie di principi che le rendono particolarmente adatte nell’uso per realizzare “ponti” fra processi client server che parlano lingue diverse, NdR) e questo permette di creare dei connettori per far parlare due soluzioni certificati da entrambi i vendor, perché vengono usati degli standard. Tanto è vero che oggi abbiamo circa un centinaio di integrazioni in SecureX e sono tutte supportate da Cisco».

Un approccio da manuale

Il concetto di Playbook è un’altra particolarità interessante di SecureX. Un Playbook è una sorta di manuale di strategia: contiene una serie di procedure, di sequenze di operazioni, da mettere in atto quando si presenti una determinata condizione: attacco phishing, tentativo di intrusione, rilevamento di un ransomware, e via discorrendo. Per ogni tipologia di incidente è già pronta una strategia di risposta, e spesso il sistema è in grado di reagire in automatico. Oltre a usare i playbook precostruiti, un’azienda potrà anche sviluppare i propri playbook su misura per il proprio ambiente di prodotti Cisco e di terze parti. Con il playbook di phishing, per esempio, gli utenti possono inviare un’e-mail sospetta a SecureX per ottenere una valutazione sul fatto che sia dannosa o meno. Se l’e-mail inviata è dannosa, all’utente verranno consigliati i passaggi successivi da mettere in atto e verrà generato un evento in SecureX che avviserà il team di sicurezza. Per fornire questa funzionalità, il playbook pre-elabora la posta elettronica per estrarre indizi rivelatori, determina il verdetto per questi indizi, individua gli obiettivi coinvolti e intraprende azioni di mitigazione e/o prevenzione, come isolare gli obiettivi coinvolti, bloccare il dominio dannoso se necessario, e così via.

Anche la parte di rilevazione delle minacce presenta caratteristiche inconsuete. Il sistema è multidominio e rileva le minacce sfruttando una combinazione di informazioni di intelligence e tecniche di filtraggio e analisi dei dati per individuare le attività malevole che potrebbero essere sfuggite alle tecniche di individuazione tradizionali o basate su machine learning. Le minacce confermate dai team Talos e Cisco Research vengono quindi comunicate agli utenti attraverso il pannello delle attività di SecureX, nonché tramite e-mail con dettagli sull’evento, obiettivi coinvolti e suggerimenti per la remediation.

Chi gestisce il gestore

Entrare nell’universo di SecureX è decisamente semplice: i tempi di attivazione della piattaforma si misurano, letteralmente, in minuti più che in ore o giorni. Le aziende che hanno già un ID Cisco devono solo aggiungere i dispositivi on premise e fornire i codici delle Api. Chi non ha un account, dovrà prima crearne uno sulla home page di SecureX. In ogni caso, la prima versione della piattaforma, quella che arriverà a giugno, è pronta per la gestione multidominio e multicloud, ma non è multitenant. E questo vuol dire che inizialmente il suo utilizzo sarà riservato alle aziende in grado di gestire la propria sicurezza in prima persona – ovvero a quelle che già la gestivano, magari con un impegno gravoso in termini di uomini e mezzi dedicati. Queste aziende vedranno ridurre la pressione e lo stress sul reparto IT e in particolare sugli uomini della cybersecurity, cosa che potrebbe portare a una riduzione degli errori umani, purtroppo sempre possibili in situazioni di elevato carico di lavoro.

Ma se un’azienda volesse affidare la gestione dei sistemi di cybersecurity a un fornitore esterno? In questo caso bisognerà aspettare ancora qualche mese. «SecureX sarà multitenant. Non nella prima versione in uscita a giugno, ma dalla seconda, prevista per settembre – ci anticipa Panada – ci sarà la possibilità di gestire più clienti. Ci saranno quindi partner abilitati a gestire SecureX per conto di più clienti. Questi partner fanno parte del nostro tradizionale canale, perché SecureX è una soluzione del nostro portfolio e quindi continueremo a lavorare con i partner che già veicolano le altre nostre soluzioni. Stiamo lavorando a un piano per predisporre il tutto, con varie tipologie di partner, e più avanti ci sarà un annuncio per comunicare quanti e quali saranno i partner coinvolti».

Come funziona Cisco SecureX?

Proteggere l’IT e l’OT

Le specifiche di SecureX indicano che la piattaforma è in grado di proteggere l’IT aziendale a qualsiasi livello, dal Ced on premise ai sistemi in multicloud ibrido, fino all’ultimo client remoto. Molto spesso, però, le soluzioni di cybersecurity apparentemente end-to-end trascurano una parte importante dell’azienda, ovvero l’OT. In tempi di Industria 4.0, il digitale è ormai pesantemente presente nello stabilimento, dove l’aspetto di security è declinato prevalentemente come ”safety” e quasi mai come “cybersecurity”. E così, proprio dove ci sono i macchinari che permettono all’azienda di produrre, troviamo spesso situazioni di rischio estremo da film dell’orrore: da linee di produzione controllate da PC con Windows XP a macchinari connessi a Internet con un IP fisso senza login e password. Ma come si comporta SecureX nei confronti di questa importante componente dell’informatica aziendale? «L’OT è un’area sulla quale stiamo lavorando molto dal punto di vista della security, anche perché è un’area ancora molto “green” come dicono i nostri colleghi americani, dove c’è ancora molto da fare: le aziende hanno compreso tardi le esigenze di sicurezza, la digitalizzazione è stata un processo rapido e la cybersecurity veniva sempre “dopo”- spiega Panada – Cisco sta lavorando su molti progetti per la parte OT, e abbiamo un’offerta abbastanza variegata, perché nella parte industriale in particolare ogni cliente è diverso dall’altro. Noi tipicamente usiamo un approccio per fasi, per aiutare i nostri clienti in ambito OT a rendersi più sicuri. Uno degli aspetti principali è fare un assessment, una fotografia iniziale dello stato delle cose, per poi creare un percorso di sicurezza personalizzato. Abbiamo soluzioni di vario tipo, per esempio firewall dedicati all’ambiente industriale, soluzioni di visibilità che lavorano su protocolli specifici dell’ambiente OT, soluzioni di intrusion detection che lavorano su attacchi e vulnerabilità specifici degli ambienti industriali, eccetera. Questa piattaforma, che fa parte dell’offerta Cisco Security, andrà in un certo senso a confluire nella piattaforma SecureX. Quindi, per rispondere alla domanda, in SecureX vanno a confluire anche gli eventi generati dalle soluzioni di Cisco per l’ambiente OT. E questo fin dalla prima versione della piattaforma».

Il report

Secondo il Ciso Benchmark Report, che dà voce a circa 2800 Ciso di tutto il mondo, recentemente rilasciato da Cisco e arrivato alla sua sesta edizione, il punto critico della sicurezza informatica è anche per il 2020 l’estrema complessità delle soluzioni in campo. Non è difficile capire le ragioni alla base di questa situazione: la maggior parte dei sistemi informativi oggi in uso è stata progettata secondo principi che non includevano la security “by design” – di fatto, i sistemi di contrasto alle minacce informatiche sono stati aggiunti nella gran parte dei casi a posteriori, con il sistema già in produzione e quasi mai secondo un piano organico di sicurezza. Di solito si aggiungevano software, appliance e servizi in base ai rischi che mano a mano si concretizzavano. La rapida evoluzione dei sistemi informativi, che ha portato ad aggiungere alle strutture di base componenti non da poco come il cloud ibrido o l’accesso da client mobile non ha fatto altro che esacerbare la situazione. Le aziende si sono quindi trovate a gestire sistemi informativi sempre più complessi con un arsenale di strumenti di sicurezza potenti ma non coordinati, creando il classico “effetto silo”. A peggiorare ulteriormente le cose, la penuria (non solo in Italia) di esperti di cybersecurity, che rende difficile alle aziende mettere in campo team adeguatamente staffati.

Tra parentesi, Cisco è impegnata anche su questo fronte. L’azienda infatti è tra i principali sostenitori della Laurea Magistrale in Cyber Risk, istituita in partnership dal Politecnico di Milano e dall’Università Bocconi. Questa alleanza tra due eccellenze del nostro mondo accademico nasce per formare figure professionali altamente specializzate di cui le imprese hanno bisogno: tecnici esperti in cybersecurity ma con competenze anche riguardo i processi di business. Inoltre, risale allo scorso gennaio l’inaugurazione del Cybersecurity Co-Innovation Center di Milano, ospitato presso il Museo della Scienza e della Tecnica. Il centro fa parte della rete mondiale di Innovation Center di Cisco, ed è il primo in Europa specializzato sulle tematiche della sicurezza IT e della privacy. È inoltre una delle sedi della Cisco Networking Academy. Ricordiamo, infine, il progetto Digitaliani, che l’anno scorso ha permesso di creare 700 borse di studio per formare esperti di sicurezza informatica.

Si può quindi essere ottimisti per il futuro? Sì e no. Il numero di esperti formati in cybersecurity, grazie alle iniziative messe in campo da istituzioni accademiche, aziende private ed enti governativi, sicuramente aumenterà nei prossimi anni, ma anche il trend delle minacce segna un aumento costante e non dà segni di rallentamento, anzi: le tecniche usate da hacker e cybercriminali sono sempre più sofisticate, e la “potenza di fuoco” di questi gruppi verso la Rete è sempre più elevata. A conferma di ciò, un dato interessante che emerge dal Report è che nel 2017 il 50% delle aziende riceveva meno di 5.000 security alert al giorno, mentre oggi la percentuale è scesa al 40%; ovvero, molte più aziende stanno ricevendo oltre 5000 alert/giorno. Non solo, se nel 2017 solo l’11% delle aziende riceveva oltre 100mila alert/giorno, oggi il dato è salito al 16%. E sappiamo che il numero elevato di alert incide pesantemente sulla percezione della cyber fatigue, che a sua volta può portare all’errore umano. Quindi, anche per il futuro, l’unica vera possibilità di difesa dalle minacce cyber è di disporre di strumenti il più possibile automatizzati e intelligenti di scoperta, tracciamento e mitigazione delle minacce. Non dimentichiamoci che la maggior parte degli attacchi informatici sono generati in modo automatico da reti di computer programmate dai cybercriminali. Tentare di opporsi ad attacchi massivi di questo tipo usando solo strumenti manuali è come voler fermare i carri armati con la cavalleria.