di Marco de’ Francesco ♦ L’utilizzo dei device aziendali è arrivato al top in Italia secondo Idc, e anche il rischio connesso. Il brand sudcoreano, sempre più interessato al segmento corporate, propone un sistema vidimato dal Pentagono

In Italia ci sono 10 milioni di sim aziendali, che vengono utilizzate da amministratori e tecnici di aziende medio-grandi per gestire direttamente i processi produttivi, il magazzino, il back office, le vendite. Smartphone e tablet in grado di interrogare i dati dell’azienda svolgono un ruolo sempre più centrale nell’attività d’impresa. Ma il punto è: dal momento che i device estraggono informazioni sensibili o vitali per l’azienda, e dal momento che il regolamento europeo Gdpr prevede pesanti sanzioni nel caso in cui un dipendente perda dati personali relativi a clienti e fornitori, come fa l’azienda ad evitare questi pericoli? Di cosa si deve munire?

Occorrono meccanismi di difesa e protezione sovrapposti che proteggono da intrusioni, malware e altre minacce. Si deve, per esempio, integrare dati biometrici come l’iride o l’impronta digitale nel sistema di sicurezza, o disporre della capacità di escludere da remoto device perduti o rubati. Sistemi di questo genere sono disponibili con la piattaforma Knox di Samsung, colosso sudcoreano (223 miliardi di dollari di fatturato, e 98mila dipendenti) produttore di smartphone e tablet (ma anche di elettrodomestici, tv, monitor, stampanti ed altro). Ne abbiamo parlato con Daniela Rao, senior director Idc Italia, e con Paolo Bagnoli, head of IM marketing b2b di Samsung Italia.

Il business…delle sim business

Nelle aziende italiane ci sono 10 milioni di sim business. Nei prossimi anni aumenterà la spesa complessiva per l’entreprise mobility, ma il numero di sim crescerà di poco. Le aziende chiedono più banda mobile ma a pressi invariati.

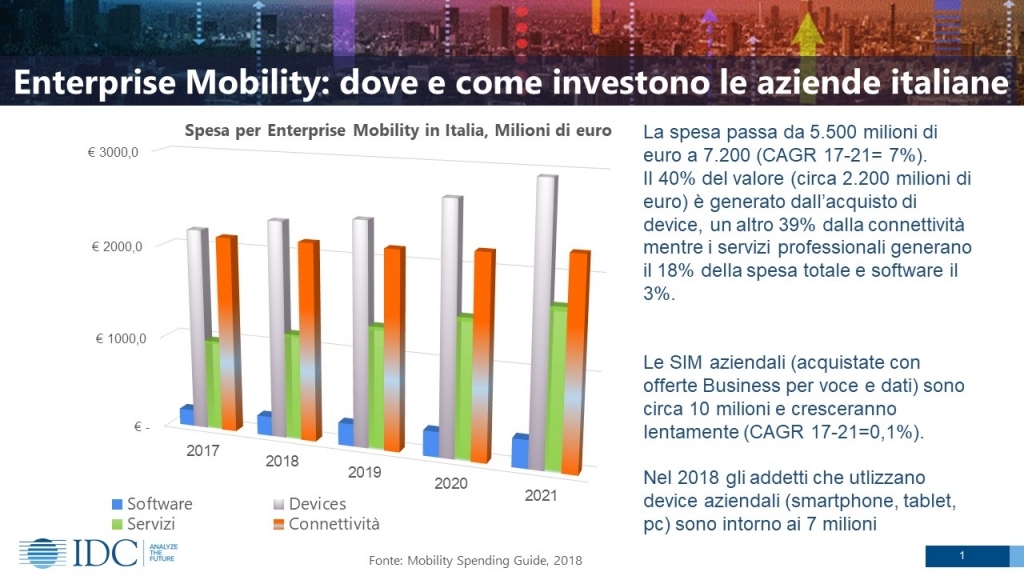

Attualmente, le sim aziendali, e cioè le smart card acquistate con offerte business per voce e dati che consentono di archiviare in modo sicuro un numero univoco associato a utenti di telefonia mobile di reti Gsm o Umts, sono 10 milioni. «E ciò –afferma Daniela Rao, senior director Idc Italia – su 19 milioni di lavoratori nelle aziende. Quindi quasi un lavoratore su due dispone di una sim aziendale; ma nelle società medie i manager e i seller in genere ne hanno due, nelle piccole una sola. Sono numeri considerevoli. Dal punto di vista dell’enterprise mobility, le imprese italiane sono più evolute rispetto alla media di quelle europee. E sono costantemente alla ricerca di banda su rete mobile. La sensibilità sul prezzo è molto alta: si vuole più banda allo steso costo».

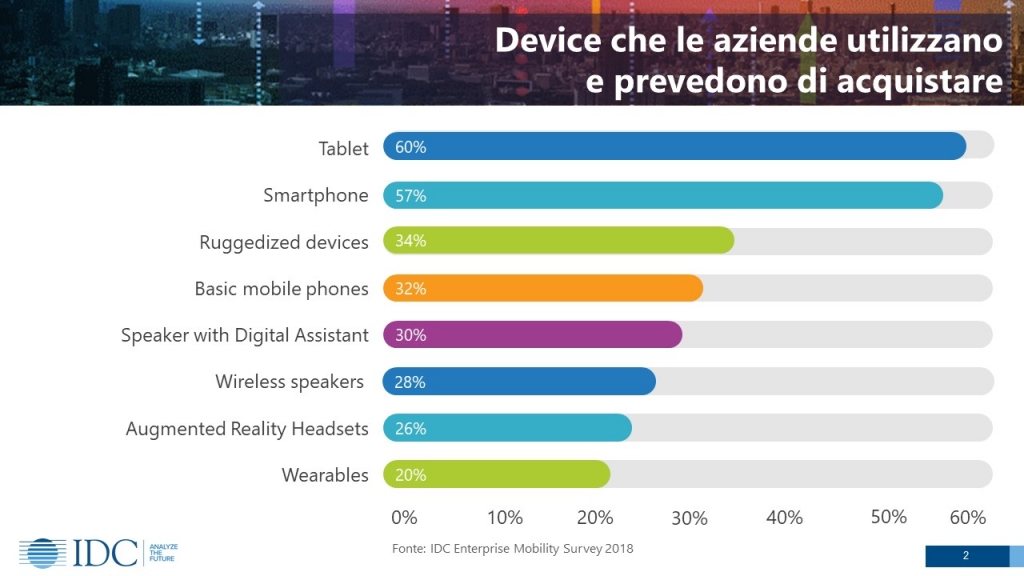

Secondo una analisi di Idc, tra i valori registrati nel 2017 e quelli che saranno segnati nel 2021, la spesa per enterprise mobilità passerà da 5,5 miliardi a 7,2. Il 40% del valore (circa 2,200 miliardi) sarà generato dall’acquisto di device, un altro 39% dalla connettività, i servizi professionali produrranno il 18% della spesa totale e software il 3%. Il numero di sim resterà costante (+ 0,1%) «ma cambieranno prestazioni e il device che le contiene». Quanto ai device che le aziende prevedono di acquistare, la spesa si concentrerà, in ordine di importanza, su tablet, smartphone, rugged device (progettati per resistere ad un utilizzo fisico molto maggiore rispetto a quelli convenzionali), basic mobile, speaker con assistente digitale, wireless speaker, cuffie con realtà aumentata e wearable.

Cos’è la Next Mobile Economy

Nelle aziende medie e grandi device legati alla mobility vengono utilizzati per gestire direttamente i processi, e per monitorare gli impianti.

«Anzitutto – afferma la Rao – bisogna distinguere le grandi e medie aziende dalle piccole. In queste ultime le sim vengono utilizzate per la posta elettronica e per i social media, che oggi servono anche per il lavoro. Ma nelle prime a questi usi si affiancano le applicazioni di business legate a processi di vendita, ma anche quelle per gestire direttamente i processi, per esempio per la manutenzione e per il monitoraggio degli impianti. La mobilità diventa software-centric con app operative solo in ambito aziendale, con credenziali importanti. Insomma, tra le medio-grandi, si va sempre di più verso il cuore dell’azienda: produzione, back office, magazzino, gestione dei processi sono controllati con smartphone e tablet, che svolgono un ruolo centrale nell’impresa». Va sottolineato che le sim non sono solo in mano ad amministratori e seller, ma anche a tecnici. «Sul lungo periodo – afferma la Rao – assisteremo alla totale dematerializzazione del posto di lavoro per tante categorie di dipendenti. E nei device che si possono mettere in tasca passerà sempre più tecnologia. D’altra parte, tutti i medici hanno un tablet; prima riempivano carta e faldoni.»

«Sempre più tablet e smartphone sono il centro dell’ecosistema delle comunicazioni e della gestione dell’azienda. Chi amministra l’impresa lo fa con questi strumenti. Ma la dematerializzazione non riguarda solo le posizioni verticistiche, ma anche quelle degli operatori nei processi». C’è però da fare una distinzione. «I manutentori – continua la Rao – spesso utilizzano strumenti di realtà aumentata, smartphone e tablet, che sono collegati grazie al wi-fi, e cioè grazie alla rete fissa. Non hanno bisogno di sim». In Samsung, questo duplice fenomeno di accessibilità dei dati aziendali tramite mobile e di de materializzazione del posto di lavoro ha assunto il nome di Next Mobile Economy. «Già adesso si calcola che il dipendente medio spenda il 60% del tempo lavorativo in luoghi fisicamente diversi dalla propria postazione – afferma Bagnoli – il fatto è che l’idea stessa di postazione fissa è in discussione, visto che le tecnologie rendono possibile lavorare dovunque, usufruendo di una base di dati mobile. L’attività viene effettuata da casa, o da qualche luogo remoto. Il posto di lavoro non è più “dove si va”, ma “dove si fa”».

Il GDPR e la vigilanza sui dati personali

Con il Gdpr, le aziende sono tenute a tutelare i dati personali e di privacy dai rischi di diffusione e dispersione. Sono previste severe sanzioni per chi non si adegua.

Dal momento che i device, tramite le sim business, consentono l’accesso ai dati aziendali, il rischio più rilevante è legato alla tematica della sicurezza delle informazioni relative all’impresa. Ma a parte ciò, la questione della sicurezza investe anche i dati delle persone fisiche. Infatti con il GDPR (Regolamento generale sulla protezione dei dati UE 2016/679), sono previste sanzioni per l’azienda in caso in cui il dipendente perda dei dati, intesi come qualsiasi informazione riguardante una persona fisica identificata o identificabile. In caso di violazione dei dati personali, il titolare del trattamento deve notificare l’accaduto all’autorità di controllo competente entro 72 ore dal momento in cui ne è venuto a conoscenza. Le multe possono essere davvero pesanti: la violazione delle disposizioni seguenti è soggetta a sanzioni amministrative pecuniarie fino a 10 milioni di euro, o, per le imprese, fino al 2 % del fatturato mondiale totale annuo dell’esercizio precedente.

Esiste poi un diritto alla cancellazione dei dati: l’interessato deve poter esercitare questo suo diritto con la stessa facilità con cui ha espresso il consenso al trattamento. Il responsabile del trattamento, dietro richiesta dell’interessato, dovrà comunicare all’interessato i destinatari a cui ha trasmesso la sua richiesta di cancellazione. In tutti i casi, i Gdpr stabilisce un insieme di misure tecniche per la sicurezza: la pseudonimizzazione e la cifratura dei dati personali; la capacità di assicurare su base permanente la riservatezza, l’integrità, la disponibilità e la resilienza dei sistemi e dei servizi di trattamento; la capacità di ripristinare tempestivamente la disponibilità e l’accesso dei dati personali in caso di incidente fisico o tecnico; una procedura per testare, verificare e valutare regolarmente l’efficacia delle misure tecniche e organizzative al fine di garantire la sicurezza del trattamento.

La piattaforma Knox

Integrata nel dispositivo sia a livello software che hardware, ed è attiva sin dalla prima accensione del device. È costituita da meccanismi di difesa e protezione sovrapposti che proteggono da intrusioni, malware e altre minacce.

Inizialmente Knox era un sistema di protezione introdotto da Samsung per garantire la sicurezza e la tutela dei dati sensibili. «Avevamo partecipato – ricorda Bagnoli, head of IM marketing b2b di Samsung Italia – ad una gara sulla sicurezza indetta, nientedimeno, che dal Pentagono (sede del quartier generale del Dipartimento della Difesa degli Stati Uniti d’America), dove ovviamente l’argomento è tenuto nella massima considerazione. E ora il protocollo ufficiale del Pentagono in materia è frutto della collaborazione con Samsung. È senz’altro un motivo di orgoglio collaborare alla sicurezza degli Stati Uniti, lo Stato più importante del mondo». Un software ben radicato nel dispositivo, che consentiva una blindatura totale dall’ambiente esterno. Si dava vita ad una sorta di copia virtuale dello smartphone, del tutto indipendente dal resto del device e inaccessibile da soggetti privi di credenziali. Ora è una piattaforma integrata su smartphone, tablet e wearables Samsung in fase di produzione, quindi è immediatamente disponibile fin dalla prima accensione del dispositivo.

La piattaforma è costituita da meccanismi di difesa e protezione sovrapposti che proteggono da intrusioni, malware e altre minacce. Secondo Samsung la piattaforma Knox è incorporata nei dispositivi sia a livello di hardware che di software, ovvero a un livello più basso del sistema operativo. Sempre secondo l’azienda anche quando il dispositivo è spento, per impostazione predefinita i dati restano crittografati. La chiave crittografica è custodita in un’area protetta denominata TrustZone nel chipset (insieme di circuiti integrati di una scheda madre che si occupano di smistare e dirigere il traffico di informazioni tra le varie componenti della scheda) del dispositivo. La piattaforma rende disponibili un migliaio di Api (librerie di sintassi di software) per consentire agli sviluppatori di migliorare le app e di dar vita a nuove soluzioni It.

L’utilizzo dei dati biometrici

Le parole d’ordine sono sicurezza, controllo, personalizzazione e collaborazione. Si utilizzato “credenziali irripetibili” come i dati biometrici, e la possibilità di escludere da remoto il device.

Quanto alla sicurezza «per ovviare a questi problemi – afferma Bagnoli – peraltro evidenziati dal Gdpr, abbiamo integrato nel nostro sistema di sicurezza dei dati biometrici, come il riconoscimento personale tramite l’iride o l’impronta digitale; non c’è solo la password. Ora, Knox funziona alla massima potenza sia con aziende che con clienti privati, ad esempio un professionista. Tutti questi, all’interno della propria area personale, dispongono di un ambiente hardware crittografato che non si sblocca se non adempiendo ad azioni che riguardano anche i dati biometrici». Quanto al controllo, grazie a Knox si può bloccare il telefono smarrito, per esempio. «Se un dipendente subisce un furto – continua Bagnoli – escludiamo da remoto il device. In pratica, tramite l’Emm (la gestione della mobilità aziendale, detta Emm, è un insieme di sistemi volti a prevenire l’accesso non autorizzato alle applicazioni aziendali e ai dati aziendali sui dispositivi mobili. Questi possono includere la protezione tramite password, la crittografia e la tecnologia di cancellazione remota, che consente a un amministratore di cancellare tutti i dati da un dispositivo fuori posto.»

«Con molti sistemi, le politiche di sicurezza possono essere gestite e applicate centralmente. Tali sistemi di gestione dei dispositivi sono programmati per supportare e cooperare con le Api di vari produttori di dispositivi per aumentare la conformità alla sicurezza) noi possiamo poi customizzare un telefonino qualsiasi. Se tizio ha smarrito il cellulare, va da Mediaworld, ne compra uno, e tramite Knox e il numero seriale Emm, si fa la configurazione». Peraltro la società rende noto che con la funzione Samsung E-Fota, gli amministratori IT possono scegliere una versione del sistema operativo per garantire la compatibilità con le app interne. Senza questo servizio, gli aggiornamenti del sistema operativo sono bloccati o consentiti solo per gli aggiornamenti alla versione più recente.

Quanto alla personalizzazione, «viene realizzata attraverso il firmware (programma, e cioè una sequenza di istruzioni, integrato direttamente in un componente elettronico nel senso più vasto del termine) e poi viene inoltrata in modalità selettiva ai mobile di una certa azienda». Quanto infine alla collaborazione, «le nostre soluzioni si integrano con i progetti aziendali delle società con le quali lavoriamo. Noi chiediamo all’azienda di ragionare in modo nuovo, e siccome è tutto integrabile, configurabile, alla fine non ci resta che fare l’ultimo miglio. Dunque, non c’è bisogno di nessuna rivoluzione interna, appunto per via della massima compatibilità con i software dell’azienda».